Искусственные угрозы безопасности информации являются одним из главных вызовов современного цифрового мира. Возникновение новых технологий и развитие интернета приводят к увеличению количества и разнообразия таких угроз. Киберпреступники и хакеры активно используют различные методы и инструменты для доступа к личным данным и конфиденциальной информации пользователей. Важно обеспечить надлежащую защиту данных и принимать меры по предотвращению и реагированию на искусственные угрозы, чтобы защитить себя и свою организацию.

Классификация угроз ИБ

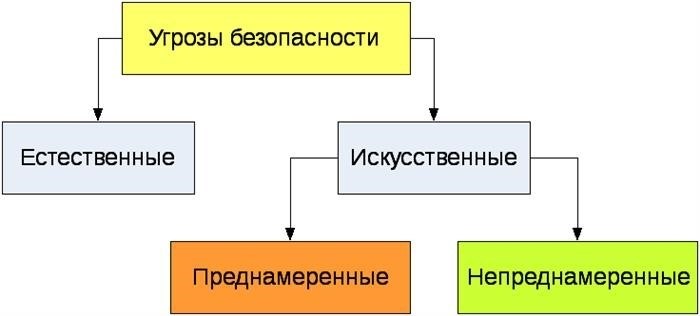

Безопасность информации играет ключевую роль в современном мире, и искусственные угрозы стали неотъемлемой частью этой проблемы. Для эффективной защиты информации необходимо понимание и классификация угроз информационной безопасности (ИБ).

1. Технические угрозы ИБ:

- Вирусы и вредоносное ПО: программы, разработанные для нанесения вреда компьютерной системе или кражи информации.

- Сетевые атаки: попытки несанкционированного доступа, перехвата или вмешательства в сетевую инфраструктуру.

- Фишинг: мошеннические попытки получить конфиденциальную информацию путем маскировки под доверенные источники.

- Денайал оф сервис: атаки, которые приводят к отказу в обслуживании, затрудняя или невозможно использование ресурсов.

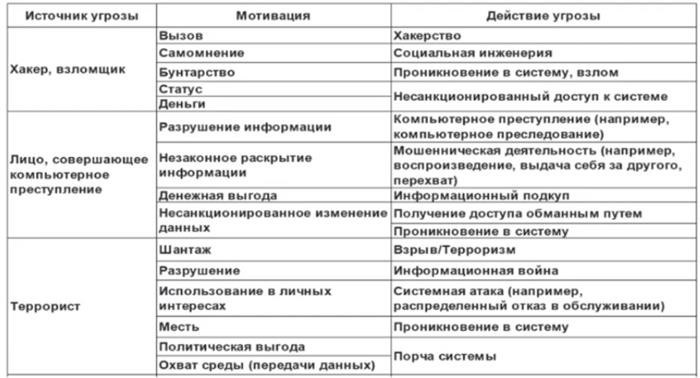

2. Социальные угрозы ИБ:

- Физический доступ: несанкционированное проникновение в офисы или помещения с целью доступа к конфиденциальным данным.

- Социальная инженерия: использование манипуляций и обмана людей для получения конфиденциальной информации.

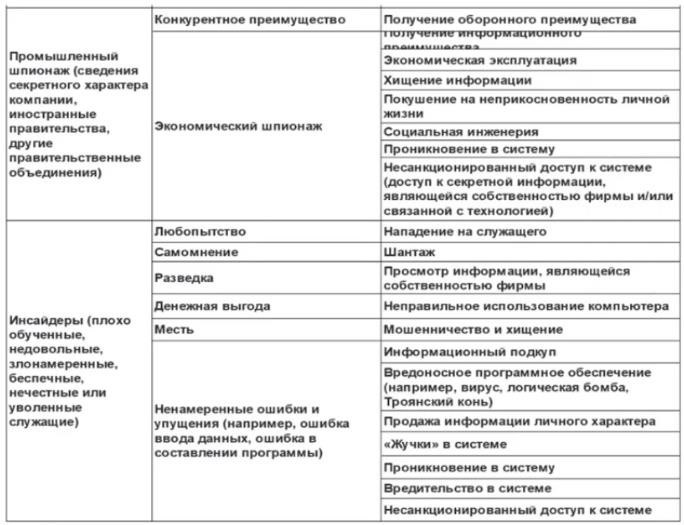

- Промышленный шпионаж: незаконные действия, направленные на получение информации о конкурентах или интеллектуальной собственности.

3. Физические угрозы ИБ:

- Кража устройств: утеря или кража физических устройств, содержащих конфиденциальную информацию.

- Пожары и наводнения: природные катастрофы, которые могут повредить или уничтожить информацию и инфраструктуру.

- Аппаратные сбои: отказы аппаратуры, что может привести к потере данных или нарушению работы систем.

Важно понимать, что эти классификации не являются исчерпывающими и угрозы ИБ постоянно развиваются и меняются. Однако, осознание и понимание различных типов угроз помогает разработать эффективные меры безопасности информации и предотвратить возможные атаки.

2.1 Классификация угроз информационной безопасности

В целях обеспечения безопасности информации необходимо проводить классификацию угроз, чтобы понять, какие именно угрозы могут возникнуть и как с ними бороться. Классификация угроз информационной безопасности позволяет систематизировать и анализировать потенциальные опасности и разрабатывать меры по их предотвращению.

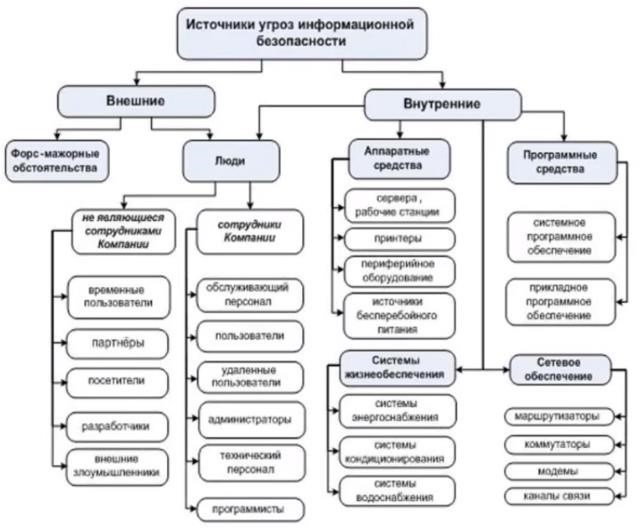

1. Физические угрозы

Физические угрозы информационной безопасности связаны с прямым воздействием на аппаратные и программные компоненты системы. Это могут быть такие угрозы, как кража или физическое повреждение компьютеров, серверов, сетевого оборудования. Также сюда можно отнести пожары, наводнения, землетрясения и другие природные катаклизмы, способные нанести ущерб оборудованию и, соответственно, потерять информацию.

2. Человеческие угрозы

Человеческие угрозы информационной безопасности связаны с действиями или бездействием сотрудников организации. Это может быть умышленное или случайное разглашение или уничтожение информации, нарушение политики безопасности, использование паролей и доступов других сотрудников, физические и психологические атаки на сотрудников и т.д.

3. Программные угрозы

Программные угрозы информационной безопасности связаны с ошибками программного обеспечения, а также с воздействием вредоносного программного обеспечения на информационные системы. Это могут быть вирусы, троянские программы, черви, шпионское ПО и другие вредоносные программы, способные нарушить работу системы, скопировать информацию или передать ее злоумышленнику.

4. Сетевые угрозы

Сетевые угрозы информационной безопасности связаны с нарушением защиты информации в сети. Это могут быть атаки на сетевое оборудование, перехват трафика, подделка данных, а также злоупотребление правами доступа к сетевым ресурсам. Таким образом, информация может быть украдена, искажена или использована не согласно правилам.

5. Естественно-технические угрозы

Естественно-технические угрозы информационной безопасности связаны с воздействием естественных факторов на системы информационной безопасности. Это могут быть электромагнитные поля, скачки напряжения, магнитные бури, радиационные излучения и другие природные явления, способные повредить аппаратные компоненты и привести к потере информации.

6. Социальные угрозы

Социальные угрозы информационной безопасности связаны с манипуляциями сознанием и поведением людей для получения незаконного доступа к информации или вреда ей. Это могут быть социальная инженерия, фишинг, спам, кампании потакания обману, а также различные виды мошенничества и манипуляции.

Каждая из перечисленных угроз информационной безопасности требует особого подхода и мер по предотвращению и защите. Поэтому классификация угроз является неотъемлемой частью работы в области информационной безопасности.

ГОСТ Р 50922: обзор основных моментов и применение

ГОСТ Р 50922 определяет требования по управлению информационной безопасностью, включающие в себя организационные, технические и правовые аспекты. В стандарте присутствуют основные принципы безопасности информации, такие как конфиденциальность, целостность и доступность данных.

Применение ГОСТ Р 50922 позволяет организациям создавать и внедрять эффективные системы защиты информации, учитывая потребности и специфику каждой организации. Стандарт включает требования по классификации информации, установлению политики безопасности, формированию системы управления информационной безопасностью и проведению анализа рисков.

Благодаря соблюдению ГОСТ Р 50922, организации получают возможность эффективно защищать свою информацию от различных угроз, включая кибератаки, вредоносное программное обеспечение и несанкционированный доступ к данным. Кроме того, стандарт способствует повышению имиджа организации в глазах клиентов и партнеров.

В целом, ГОСТ Р 50922 является важным инструментом для обеспечения безопасности информации и защиты от искусственных угроз. Его аккуратное применение позволяет организациям построить надежные системы защиты информации и минимизировать риски потери или утечки данных.